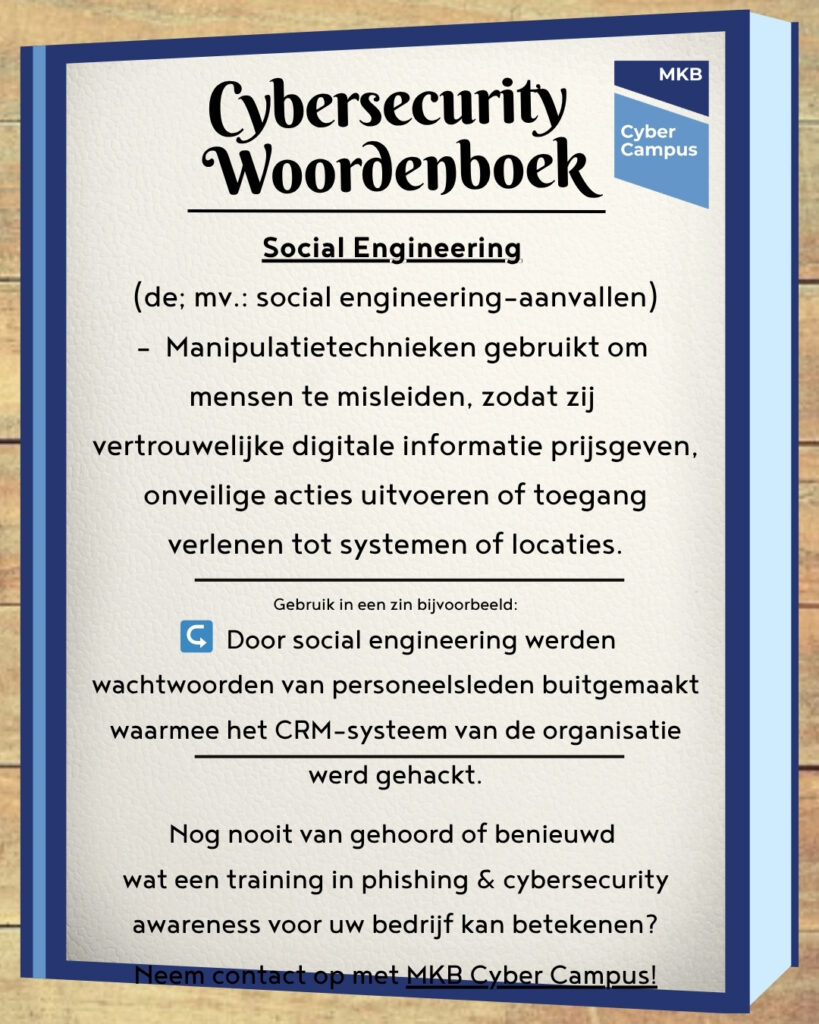

In het digitale tijdperk is cybersecurity niet alleen afhankelijk van technische maatregelen, maar ook van hoe goed medewerkers en organisaties in staat zijn om social engineering-aanvallen te herkennen en te voorkomen. Social engineering is een vorm van psychologische manipulatie waarbij cybercriminelen misbruik maken van menselijke interactie om vertrouwelijke informatie te verkrijgen, systemen te binnen te komen of geld te stelen. Hier zijn vijf manieren hoe social engineering ook uw organisatie kan bedreigen:

1. Phishing: De meest bekende vorm van social engineering

Phishing is een van de meest voorkomende vormen van social engineering. Hierbij wordt een nep-e-mail of bericht gestuurd, vaak van een vertrouwde bron, zoals een collega, bank of zelfs een overheidsinstantie. Deze berichten bevatten vaak links naar nepwebsites of verzoeken om inloggegevens, financiële informatie of andere vertrouwelijke gegevens. Phishing-aanvallen zijn vaak moeilijk te herkennen, omdat ze op het eerste gezicht heel echt lijken. Zodra een medewerker zijn gegevens invoert, krijgt de aanvaller toegang tot vertrouwelijke informatie of systemen.

2. Spear Phishing: Gerichte aanvallen

In tegenstelling tot algemene phishing, waarbij cybercriminelen zo groots mogelijk werken, richt spear phishing zich op specifieke medewerkers binnen een organisatie, vaak op basis van hun functie of rol. Aanvallers doen grondig onderzoek naar de doelwitten, verzamelen informatie via sociale netwerken en andere openbare bronnen en sturen vervolgens een gepersonaliseerde aanval. Deze aanvallen zijn moeilijker te herkennen omdat ze nauwkeuriger zijn afgestemd op de ontvanger en lijken te komen van een vertrouwde collega of partner van uw organisatie.

3. Vishing (Voice Phishing): Telefoonaanvallen

Vishing maakt gebruik van telefoongesprekken om slachtoffers te misleiden. De aanvaller doet zich bijvoorbeeld voor als een medewerker van een bank, helpdesk of andere vertrouwde instantie en vraagt om persoonlijke of financiële informatie. Door het vertrouwen van het slachtoffer te winnen, kunnen aanvallers toegang krijgen tot bankrekeningen, gevoelige gegevens of zelfs bedrijfsnetwerken. Vishing-aanvallen kunnen lastig te herkennen zijn, omdat de aanvaller vaak beweert dringende actie te vereisen waar u of uw medewerker direct iets mee moet.

4. Baiting: Het aantrekken van slachtoffers met verleidelijke aanbiedingen

Baiting maakt gebruik van de nieuwsgierigheid of hebzucht van een slachtoffer om hen in een val te lokken. Dit kan bijvoorbeeld door een besmette USB-stick of malware te verspreiden via een downloadlink met de belofte van gratis software, muziek of een andere verleidelijke informatie over bijvoorbeeld medewerkers of de baas. Wanneer het slachtoffer de aanbieding accepteert en het bestand opent, kan malware worden geïnstalleerd op de computer of het netwerk. Dit kan leiden tot datalekken of het platleggen van uw netwerk infrastructuur waarna er bijvoorbeeld losgeld geëist wordt.

5. Pretexting: Verhalen bedacht om gegevens te verkrijgen

Bij pretexting creëert de aanvaller een valse identiteit en een nepverhaal om het slachtoffer te overtuigen gevoelige informatie te delen. Dit kan bijvoorbeeld door zich voor te doen als een interne medewerker van de IT-afdeling die “even” een beveiligingsupdate moet uitvoeren, of door zich als een vertrouwde leverancier uit te geven die toegang nodig heeft tot bepaalde gegevens. Door gebruik te maken van autoriteit en vertrouwen weten aanvallers slachtoffers vaak te misleiden, met alle gevolgen van dien.

Bescherming tegen Social Engineering

Social engineering-aanvallen kunnen schadelijk zijn voor elke organisatie, ongeacht de grootte. Om jezelf en je organisatie te beschermen, is het belangrijk om zowel technische maatregelen als menselijke bewustwording in te zetten. Zorg voor regelmatige cybersecuritytraining voor medewerkers, voer realistische phishing-tests uit en implementeer multifactorauthenticatie (MFA) om de kans op succes van deze aanvallen te verkleinen.

De digitale dreigingen blijven zich ontwikkelen, maar door alert te blijven op de gevaren van social engineering en proactief te handelen, kunnen organisaties hun kwetsbaarheden aanzienlijk verminderen.

Hoe kan de MKB Cyber Campus u helpen?

Laat uw medewerkers eens een van onze trainingen volgen of voer een scan uit! Contact opnemen bij vragen of voor advies mag natuurlijk ook altijd!